UVOD, POJMOVI, INFORMACIJSKA, KIBER I MREŽNA SIGURNOST

POJMOVI

•Sigurnost je proces održavanja prihvatljivog nivoa rizika.

•Sigurnost informacijskih sustava obuhvaća primjenu mjera za zaštitu podataka koji su u obradi, ili su pohranjeni, ili je u tijeku njihov prijenos, od gubitka povjerljivosti, cjelovitosti i raspoloživosti, te kako bi se osiguralo normalno i nesmetano funkcioniranje samih informacijskog sustava.

•Sigurnost računalnih sustava najčešć́e podrazumijeva sigurnost u okviru tehničke arhitekture, računala, mreže i komunikacije, dok sigurnost informacijskih sustava obuhvaća puno šire područje, koje uključuje izgradnju, implementaciju i korištenje i upravljanje informacijskim sustavom, što je direktno povezano sa poslovnim procesima i organizacijom tvrtke, osobljem, zakonima i cjelokupnim društvom.

•Mrežna sigurnost fokusira se na zaštitu mrežnih resursa, komunikacije i podataka unutar računalnih mreža.

•Cyber sigurnost je specifičan tip informacijske sigurnosti koji se odnosi na načine na koje organizacije štite digitalne informacije, kao što su mreže, programi, uređaju, serveri i ostali digitalni podatci.

•Kibersigurnost podrazumijeva aktivnosti koje su potrebne kako bi se od kiberprijetnji zaštitilo mrežne i informacijske sustave, korisnike takvih sustava i druge osobe na koje te prijetnje utječu. (Akt EU-a o kibersigurnosti)

•Kibernetički prostor – je virtualni prostor unutar kojeg se odvija komunikacija između mrežnih i informacijskih sustava te obuhvaća sve mrežne i informacijske sustave neovisno o tome jesu li povezani na internet

PROBLEM TERMINOLOGIJE

•Pojam „kibernetički“ uveden je u pravni poredak RH ratifikacijom Budimpeštanske konvencije o kibernetičkom kriminalu još 2002. godine. Slijedom toga, uvriježilo se koristiti pojam „kibernetički“ u obliku pridjeva za nešto što uključuje, koristi ili je povezano s računalima, a osobito s Internetom.

•Izvorni pojam „kibernetika“ nastao je sredinom prošlog stoljeća i predstavlja znanost o sustavima automatskog upravljanja te općenito procesima upravljanja u biološkim, tehničkim, ekonomskim i drugim sustavima.

•pridjev „kibernetički“ se koristi u smislu “cyber”

•U širem smislu, “cyber” se odnosi na sve što je povezano s računalima, tehnologijom, digitalnim svijetom, i internetom.

Izvor: https://www.uvns.hr/UserDocsImages/dokumenti/Nacionalna%20strategija%20kiberneticke%20sigurnosti%20(2015.).pdf

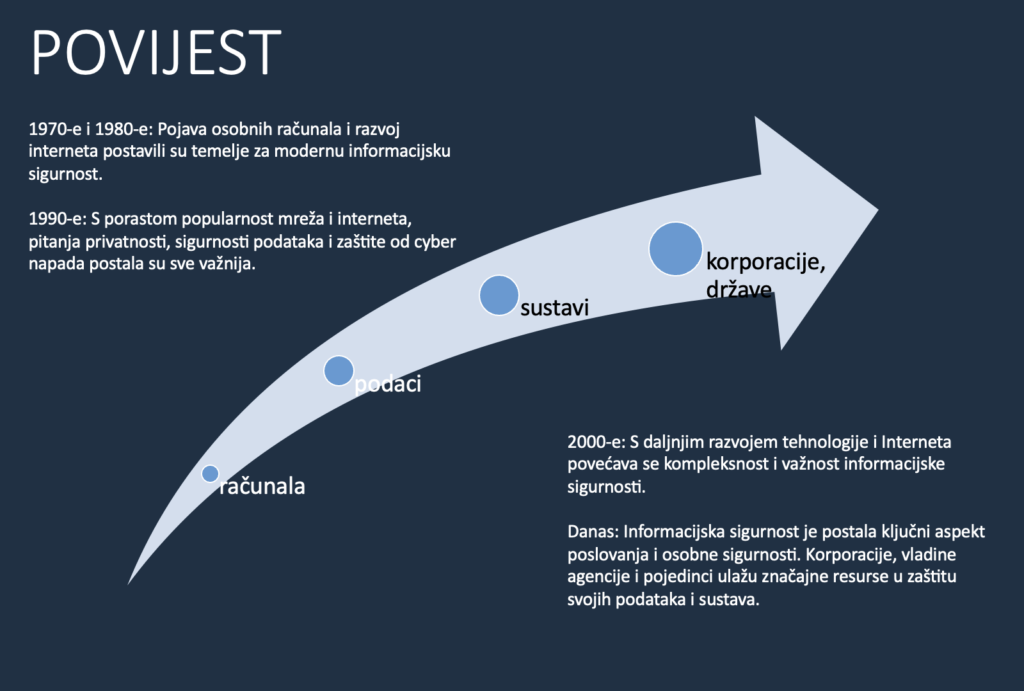

POVIESNI RAZVOJ SIGURNOSTI

RAZLIKE

MREŽNA I KOMUNIKACIJSKA SIGURNOST

Razvojem i širenjem računalnih mreža te pojeftinjenjem opreme i njenim širenjem u sve pore društva, počeli su i sigurnosni problemi.

Zahtjevi i mrežne i informacijske sigurnosti su složeni, stoga su složeni i mehanizmi koji se koriste za ispunjavanje tih zahtjeva.

Prilikom razvoja određenog sigurnosnog mehanizma posebno se moraju razmotriti potencijalni napadi na mehanizam, jer su u mnogim slučajevima uspješni napadi osmišljeni korištenjem neočekivanih slabosti u mehanizmu.

Osoba koja je u određenoj organizaciji odgovorna za sigurnost treba sustavan način definiranja zahtjeva za sigurnošću kako bi se efikasno procijenile sigurnosne potrebe organizacije.

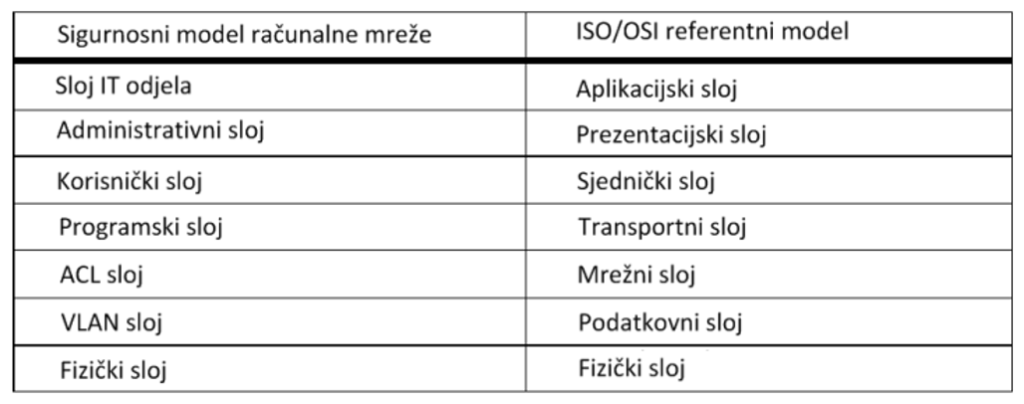

SIGURNOSNI MODEL MREŽE

Dobro osmišljen sigurnosni model računalne mreže omogućuje sigurnosnoj zajednici (profesionalcima koji se bave uspostavom sigurnosti informacijskih sustava) metode istraživanja, primjene i održavanja mrežne sigurnosti koja se može primijeniti na bilo koju mrežu.

Kod istraživanja može se koristiti kao alat za analizu mrežne sigurnosti podjelom po slojevima.

Prilikom postavljanja mrežne sigurnosti, model se može iskoristiti za stvaranje mrežne arhitekture koja će osigurati da nisu propušteni važni detalji sigurnosnih mjera.

Predloženi mrežni sigurnosni model ima sedam slojeva kojima je zadatak postavljanja sigurnosnih mjera podijeljen u sedam upravljivih cjelina. Model je općenit i može se primijeniti na sve sigurnosne sustave i uređaje.

Razvoj spomenutog sigurnosnog modela važan je jer je potrebno osigurati sklad u osiguravanju računalnih mreža.

Kada napadač uspješno zlouporabi računalnu mrežu, lakše je pronaći i popraviti problem upotrebom sigurnosnog modela.

Kod analize napada obično se pregledava mreža računala po ISO/OSI slojevima odozdo prema gore.

Na isti je način osmišljen i sigurnosni model mreže računala.

1. Fizički sloj (Physical Layer)

- Sigurnost: Zaštita fizičkih uređaja, medija i infrastrukture. To uključuje sigurnosne brave, zaštitu od neovlaštenog fizičkog pristupa prostorijama gdje se nalaze mrežni uređaji, kao i zaštitu od prisluškivanja putem fizičkih kabela.

2. Podatkovni sloj (Data Link Layer)

- Sigurnost: Upotreba protokola poput 802.1X za kontrolu pristupa mreži, zajedno s tehnikama kao što su MAC filtriranje i segmentacija mreže kako bi se ograničio pristup samo ovlaštenim uređajima.

3. Mrežni sloj (Network Layer)

- Sigurnost: Implementacija firewalla i Intrusion Detection/Prevention sustava (IDS/IPS) za filtriranje prometa te zaštita od napada i prijetnji. Korištenje VPN-a za šifriranje podataka u tranzitu također pomaže u zaštiti informacija.

4. Transportni sloj (Transport Layer)

- Sigurnost: Upotreba protokola kao što su SSL/TLS za šifriranje sesija i osiguranje integriteta i povjerljivosti podataka. To uključuje sigurnosne mjere za aplikacije koje koriste HTTP (HTTPS) i e-mail (SSL/TLS za SMTP, IMAP, i POP3).

5. Sesija sloj (Session Layer)

- Sigurnost: Upravljanje sesijama i autentifikacija korisnika, uz osiguranje da su komunikacijske sesije zaštićene od napada poput session hijackinga.

6. Prezentacijski sloj (Presentation Layer)

- Sigurnost: Osiguranje da se podaci prenose u sigurnom formatu, uključujući šifriranje i kompresiju podataka. Ovo također uključuje implementaciju sigurnosnih protokola koji rade na ovom sloju, kao što su SSL/TLS.

7. Aplikativni sloj (Application Layer)

- Sigurnost: Zaštita aplikacija od uobičajenih sigurnosnih prijetnji kao što su SQL injection, Cross-site scripting (XSS), i Cross-site request forgery (CSRF). To također uključuje sigurnosne preglede i testiranja aplikacija, te implementaciju sigurnosnih značajki unutar samih aplikacija.

Primjenjivanjem ovih i sličnih sigurnosnih mjera na svaki sloj OSI modela, moguće je izgraditi sveobuhvatnu obranu koja pomaže u zaštiti mrežne infrastrukture i podataka od raznih prijetnji.

PRIMJER NAPADA NA FIZIČKI SLOJ

U ovom primjeru napadač provaljuje u organizaciju kroz zaključana vrata, obično po noći kada su svi zaposlenici napustili ustanovu.

Neka osim zaključanih vrata nisu postavljene nikakve druge fizičke zaštitne mjere.

Provalnik ima fizički pristup mreži i može iskoristiti računalo koje je povezano u mrežu.

Može pretražiti lokalnu mrežu (LAN) za poslužiteljima te pristupiti podacima na njima.

U ovom scenariju trebale su biti postavljene i druge fizičke sigurnosne mjere koje bi provalniku onemogućile napredovanje do računala povezanog na računalnu mrežu.

U ovom slučaju sigurnost fizičkog sloja je ugrožena i potrebno je postaviti kamere, alarm i zaštitara.

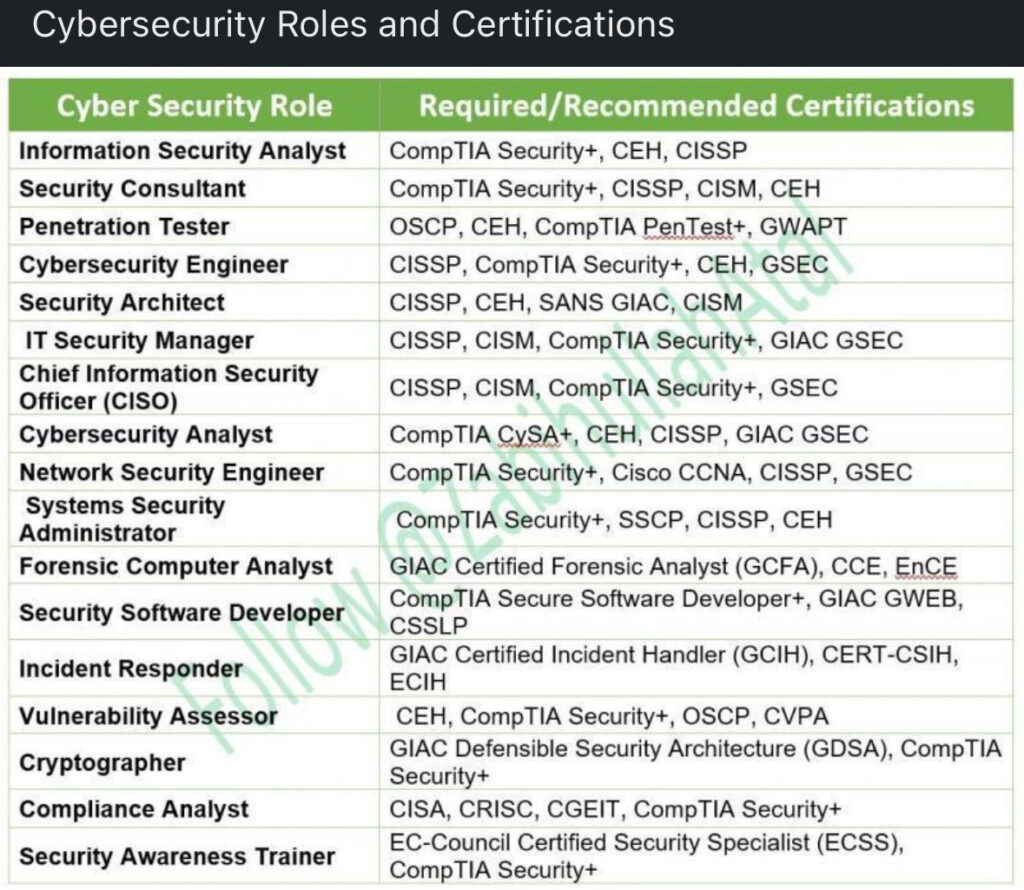

Uloge, radna mjesta i odgovornosti u cyber sigurnosti

Sigurnosni analitičar: Odgovoran je za analizu sigurnosnih podataka, praćenje i detekciju sigurnosnih prijetnji te reakciju na incidente. Ovaj stručnjak obično koristi razne alate i tehnike kako bi identificirao i istražio sigurnosne prijetnje.

Sigurnosni inženjer: Ova osoba radi na dizajniranju, implementaciji i održavanju sigurnosnih infrastruktura i tehnologija. Njegova odgovornost uključuje osiguravanje integriteta, dostupnosti i povjerljivosti sustava i podataka.

Etički haker (penetration tester): Njegova zadaća je pronalaziti ranjivosti u sustavima i aplikacijama provođenjem kontroliranih napada kako bi identificirao slabosti i preporučio poboljšanja.

Sigurnosni administrator: Ova osoba je odgovorna za konfiguriranje, nadzor i održavanje sigurnosnih alata, poput firewalla, antivirusnih programa i sustava za detekciju intruzije.

Incident Response Manager: Odgovoran je za koordinaciju odgovora na sigurnosne incidente, uključujući identifikaciju, analizu, sanaciju i dokumentiranje incidenta.

Sigurnosni menadžer: Njegova uloga uključuje upravljanje timom sigurnosnih stručnjaka, razvoj sigurnosnih politika i procedura te donošenje strategija za upravljanje rizicima.